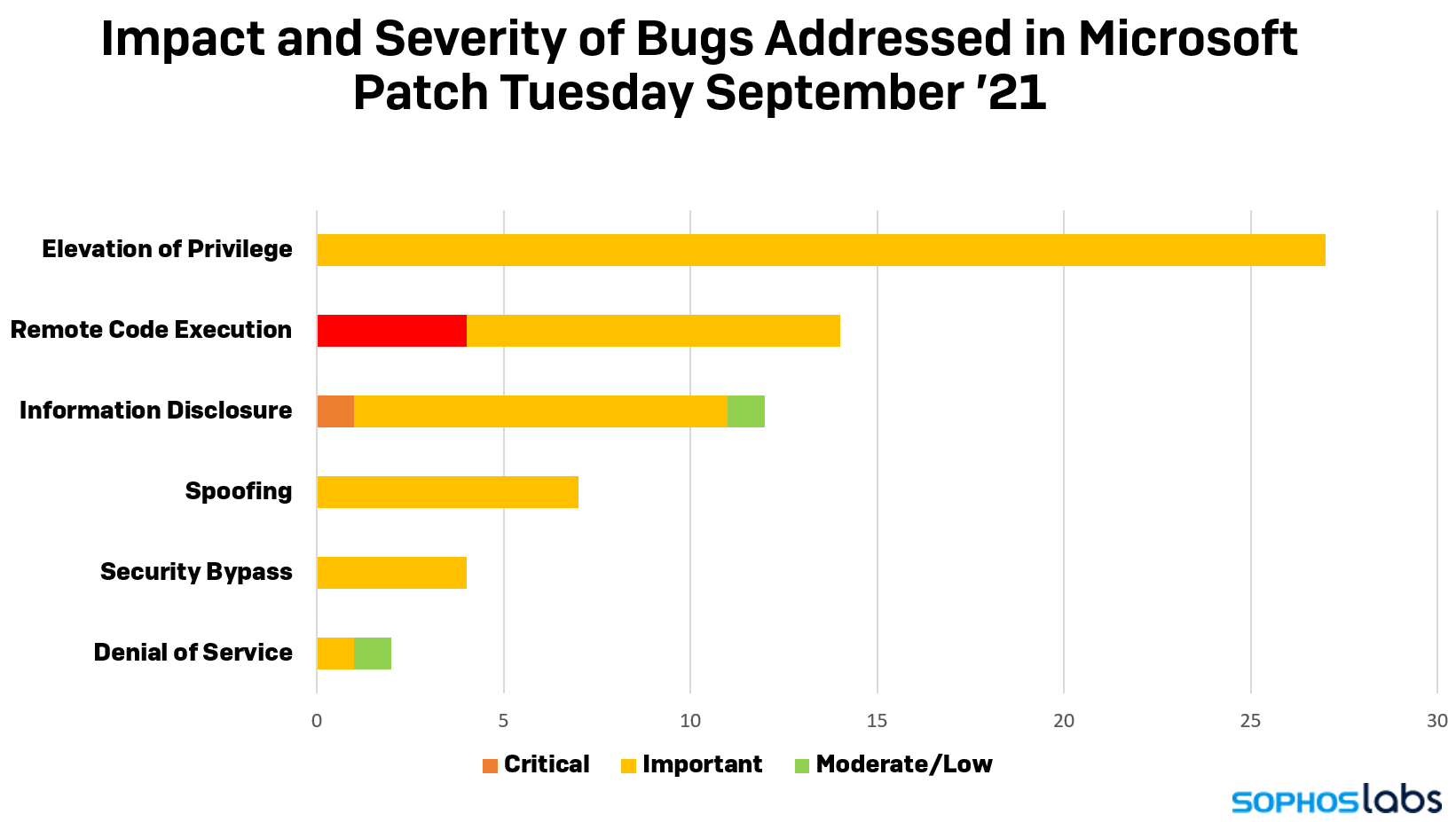

Se você ainda não fez isso, pare o que está fazendo e instale a atualização mais recente do Patch Tuesday. Em seguida, volte e leia sobre como isso realmente é importante – nada menos que 87 falhas de segurança, desde importantes a críticas, foram corrigidas em vários produtos da Microsoft.

Isso inclui correções para o infame PrintNightmare e uma vulnerabilidade de dia zero do Office que está sendo explorada ativamente.

A atualização do Patch Tuesday deste mês pode ser leve como uma pena, mas não se deixe enganar. A Microsoft incluiu correções para nada menos que 67 vulnerabilidades de segurança – 87 se você contar várias correções para falhas no Microsoft Edge baseado em Chromium.

As falhas afetam vários produtos da Microsoft, incluindo Windows, Windows DNS, o subsistema do Windows para Linux, Visual Studio, Office, SharePoint Server, Edge e Azure.

Mais notavelmente, a atualização corrige uma falha de dia zero do Office (CVE-2021-40444) que os hackers estão explorando ativamente. As primeiras notícias sobre isso surgiram há uma semana, mas a Microsoft não foi capaz de lançar um patch fora da banda no momento.

O problema está relacionado a um método de ataque que usa arquivos maliciosos do Office, extremamente fáceis de executar e 100% confiáveis. Ao abrir um arquivo, o Office levará os usuários a uma página da web por meio do Internet Explorer que baixa automaticamente o malware em seu computador.

A exploração é possível devido a um bug no componente MSHTML do Microsoft Office usado para processar as páginas do navegador no contexto de um arquivo Word. Windows 7, Windows 10 e Windows Server versões 2008 e posteriores são todos afetados.

Também estão incluídas na atualização de segurança correções para um trio de CVEs que afetam o driver do sistema de arquivos de log comum do Windows – CVE-2021-36955, CVE-2021-36963 e CVE-2021-38633. Essas são vulnerabilidades de escalonamento de privilégios que podem permitir que um invasor (digamos, um operador de ransomware ) faça alterações em seu PC e afete todas as versões do Windows. Felizmente, não há indicação de que eles tenham sido explorados na natureza.

Além disso, a Microsoft conectou quatro falhas de escalonamento de privilégios recentemente descobertas no serviço Spooler de Impressão no Windows 10. Elas estão arquivadas em CVE-2021-38667, CVE-2021-36958, CVE-2021-38671 e CVE-2021-40447.

As empresas que usam o Windows 7, Windows Server 2008 e Windows Server 2008 R2 também devem instalar este patch, pois inclui uma correção para CVE-2021-36968 – uma vulnerabilidade de elevação de privilégio presente no DNS do Windows que é fácil de explorar e não requer interação do usuário.

Outras empresas também lançaram atualizações de segurança que os usuários devem instalar o mais rápido possível.

A Apple tem atualizações que corrigem uma grande vulnerabilidade de zero clique em todos os seus sistemas operacionais. A Adobe possui várias atualizações de segurança que afetam seus produtos Creative Cloud. O Google corrige falhas importantes e críticas no Android.

As equipes de segurança devem revisar as atualizações de segurança mais recentes da Cisco, SAP, Citrix, Siemens, Schneider Electric, Oracle Linux, SUSE e Red Hat.